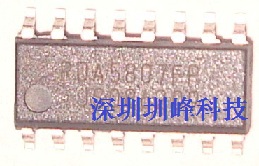

找RDA5807FP就咨询136-3292-3225张先生

SOP-16封装RDA5807FP收音IC详细情况请咨询圳峰科技销售代表张枞桂手机:136-3292-3225电话:0755-28101881***:785562345聯系人:张枞桂网址:http://邮箱:785562345@***.comRDA5807FP灵敏度高、噪声小、抗干扰能力强、外接元件***、体积小、使用简单、_价比高。76-108MHz***FM频段兼容(包括日本76-91MHz和欧美87.5-108MHz)。使用COMS工艺单晶片集成电路,功耗***。内置LDO调整、低功耗、超宽电压使用范围(2.7-5.5VDC)。高功率32Ω负载音频输出,直接耳机驳接,无需外接音频驱动放大。内置高精度A/D(模数转换器)及数字频率合成器。I2C串行数据总线接口通讯,支持外部基准时钟输入方式。内置噪声消除、软静音、低音增强电路设计。RDA5807FP采用SOP-16封装。美国计算机应急预备小组披露英特尔芯片漏洞{由RDA5807FP(SOP-16封装)直接供应商圳峰科技整理发布}近日,美国计算机应急预备小组(US-CERT)披露了英特尔芯片漏洞,安全***表示,该漏洞可使***实现对Windows和其他操作系统的控制。杀毒软件Bi***fender博客中的一篇报告称,利用该漏洞,***得以利用核心权限执行恶意代码。US-CERT报告称,一些64位操作系统和虚拟化软件程序在英特尔处理器上运行时,容易受到本地特权扩大攻击(localprivilegeescalation)。“该漏洞可能被利用来获取本地特权扩大或是guest-to-host虚拟机逃逸(virtualmachineescape)。”(由RDA5807FP(SOP-16封装)直接供应商圳峰科技整理发布)英特尔方面并未对此进行回应。Bi***fender上周五称,受影响的操作系统包括:64位Windows7、WindowsServer2008R2、64位FreeBSD和NetBSD、Xen虚拟化软件。32位操作系统并未受到影响。这一漏洞(CVE-2012-0217)源于Intel处理器在x86-64扩展(也就是Intel64)中执行SYSRET指令集的方式,仅仅影响Intel处理器上的Intel64扩展使用。(由RDA5807FP(SOP-16封装)直接供应商圳峰科技整理发布)Bi***fender称,未执行SYSRET指令集的AMD处理器和VMware虚拟化软件并未受到影响。US-CERT称,除了微软和英特尔,产品受到影响的厂商还有Joyent,Citrix,Or***e,RedHat和SUSELinux。由RDA5807FP(SOP-16封装)直接供应商圳峰科技销售咨询服务专线:136-3292-3225)